- Важность защиты информации в 21 веке

- Преимущества программных средств защиты информации

- Задачи программных средств защиты информации

- Виды программных средств защиты информации

- Обучение разработке и применению программных средств защиты информации

-

Пройди тест и узнай, какая сфера тебе подходит:

айти, дизайн или маркетинг.Бесплатно от Geekbrains

Программные средства защиты информации востребованы как никогда ранее. Даже на государственном уровне введены требования по охране персональных данных, государственной, коммерческой, банковской и врачебной тайны. В век цифровизации необходимы релевантные инструменты, позволяющие сохранить информацию, не предназначенную посторонним.

Востребованность ПО в этой сфере приводит к дефициту кадров, которые могут разрабатывать и внедрять данные программы. В статье мы расскажем, каковы функции и виды средств защиты информации, а также поговорим о способах стать специалистом в этом направлении.

Важность защиты информации в 21 веке

Многие компании, согласно законодательству РФ, несут ответственность за сохранность личных данных своих сотрудников и клиентов. И это действительно необходимо. Ведь утечка, например, электронных медицинских карт может нанести моральный ущерб пациентам. А если произойдет утечка персональных данных клиентов какого-либо банка? Это может причинить людям материальный урон. И в той, и в другой ситуации приятного мало.

Есть и более опасные вероятности. Представьте, что может случиться, если произойдет вторжение в системы управления стратегически важных объектов: ГЭС, АЭС или оборонки? Потеря или изменение какой-либо информации в подобных базах может нанести серьезный вред десяткам и сотням тысяч людей.

Есть несколько видов угроз безопасности информации:

- потеря конфиденциальных данных – разглашение, несанкционированный доступ, утечка, аудио-, фото- и видеосъемка, неумышленная потеря;

- повреждение целостности данных — изменение, трансформация, неприятие достоверности данных, навязывание заведомо ложной информации. Доктрина информационной безопасности подразумевает не просто искажение информации, а внесение новых данных в прежние сведения;

- нарушение доступности данных — т. е. блокировка доступа или полное уничтожение.

Нормативно-правовые акты подразделяются на три основные категории:

- которые устанавливают обязательность и уровень защиты безопасности данных;

- определяющие уголовную или административную меру наказания нарушителям норм законодательства, касающегося сохранности информации;

- которые обозначают и регулируют меры, защищают массивы данных. Здесь идет речь о программных, организационных и аппаратных методах.

Читайте также!

Согласно правовому статусу, информационные данные подразделяются на:

- информацию, обязательно охраняемую законодательством — это государственная, адвокатская тайна, банковская, врачебная и прочие виды служебной информации, личные данные граждан (имеют разные уровни защиты);

- материалы, защита которых основана на решении субъекта (субъектов) оборота — коммерческая тайна. Законодательная защита осуществляется после того, как компания выполнит определенные действия: внесет данные в список сведений, ознакомит с ним сотрудников и разработает необходимые внутренние документы;

- информация, которая не относится к вышеперечисленным типам, но чье разглашение, модификация или уничтожение может нанести ущерб компании или другим лицам.

Преимущества программных средств защиты информации

С ростом информатизации общества растет и необходимость в защите персональных данных, а также в противостоянии киберпреступлениям. В связи с этим становятся все более востребованными направления, задействованные в разработках и реализации методов, которые способны обеспечить компьютерную безопасность. Такие решения набирают популярность и еще по нескольким причинам:

- программные системы защиты легко интегрировать в оборудование заказчика и разработчика;

- использование таких средств не представляет сложностей;

- для использования этих методов нет надобности задействовать производство, а реализация осуществляется в сжатые сроки. Но несмотря на это, информация получает необходимую степень защиты.

входят в ТОП-30 с доходом

от 210 000 ₽/мес

Скачивайте и используйте уже сегодня:

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ бесплатных нейросетей для упрощения работы и увеличения заработка

Только проверенные нейросети с доступом из России и свободным использованием

ТОП-100 площадок для поиска работы от GeekBrains

Список проверенных ресурсов реальных вакансий с доходом от 210 000 ₽

Под программными средствами защиты подразумевают ПО специальной разработки, его цель – оградить информацию от несанкционированного доступа (НСД) и защитить от вредоносного ПО. Такие средства защиты входят и в алгоритмы систем обработки данных.

Задачи программных средств защиты информации

Процесс обеспечения безопасности состоит из конкретных мер, которые осуществляют программными средствами:

- распознавание «свой-чужой» для объектов и субъектов;

- фильтрация (вплоть до полной блокады) допуска к вычислительной технике;

- регулирование и фиксация операций с данными и программами.

Для распознавания применяют:

- разные по степени сложности пароли;

- идентификацию с помощью контрольных вопросов администратора;

- средства анализа персональных характеристик;

- электронные ключи, значки, магнитные карты и т. д.;

- специальные средства идентификации или контрольные суммы для аппаратуры.

Читайте также!

После прохождения этапа распознавания процесс защиты происходит на 3 уровнях:

- аппаратура – здесь подразумевается управление возможностью доступа к компьютерной технике;

- программное обеспечение – аналогично уровню безопасности аппаратуры;

- данные – на этом уровне происходит процесс защиты информации при взаимодействии с ней и при ее трансфере по каналам связи.

Что касается предотвращения копирования данных, то этот уровень безопасности реализуется идентичными для всех систем защиты мерами:

- предварительная проверка среды, из которой планируется запуск программы;

- ее аутентификация при начале работы ПО;

- реагирование на запуск программы из несанкционированной среды;

- фиксация разрешенного доступа;

- предотвращение несанкционированного анализа алгоритмов работы системы.

При запуске из запрещенной среды программа реагирует выдачей сообщения.

Программное обеспечение средств защиты информации осуществляет сохранность данных при подготовке или проведении восстановительных мероприятий — это характерно для любого рода работы с ЭВМ.

В обособленную категорию угроз безопасности информации определяют вирусные программы. Их цель – нарушение рабочих процессов ЭВМ, вплоть до полного уничтожения данных. С таким ПО борются антивирусы, выявляя и устраняя угрозу; их принято делить на два типа:

- специализированные – выявляют и нейтрализуют существующие вирусы;

- универсальные – способны устранять еще ненаписанные вирусные программы.

Среди антивирусов второго типа наиболее востребованы те, которые осуществляют резидентную защиту и программы-ревизоры.

Виды программных средств защиты информации

- Встроенные средства защиты.

Такие средства осуществляют авторизацию и идентифицируют пользователя, т. е. открывают доступ к системе после введения пользователем пароля. Также встроенные средства защиты оберегают ПО от копирования, определяют права доступа и корректность ввода данных и т. д.

К этой же группе относятся средства ОС, обеспечивающие защиту программ от воздействия друг на друга при мультипрограммном режиме, при котором в памяти ПК выполняется параллельно несколько приложений.

При таком процессе возможны сбои/ошибки в работе каждой из программ, которые будут взаимно влиять на функционирование другого ПО. ОС занимается регулированием мультипрограммного режима. При этом она должна быть в состоянии защитить себя и свое ПО от негативного влияния сбоев, применяя, например, алгоритм защиты памяти и перераспределяя очередность выполнения, согласно привилегированности или пользовательскому режиму.

- Программы-антивирусы.

Необходимы для выявления вирусов, лечения или полного удаления зараженных файлов. Также их важной функцией является предупреждение воздействия вредоносных программ на данные или ОС. Например, антивирусы DrWeb, ADinf, AIDSTEST и т. п.

Читайте также!

- Специализированные программы защиты данных от несанкционированного доступа.

Если говорить в целом, то такое ПО обладает более расширенными возможностями, чем встроенные средства защиты. Ассортимент этих специализированных программ весьма разнообразен:

- используемые для безопасности папок и файлов на ПК;

- применяемые для контроля выполнения пользователем правил безопасности при работе, а также для обнаружения и пресечения попыток несанкционированного доступа к закрытой информации, хранящейся на ПК;

- используемые для наблюдения за действиями, осуществляемыми на подконтрольном компьютере, который работает или автономно, или в локальной вычислительной сети.

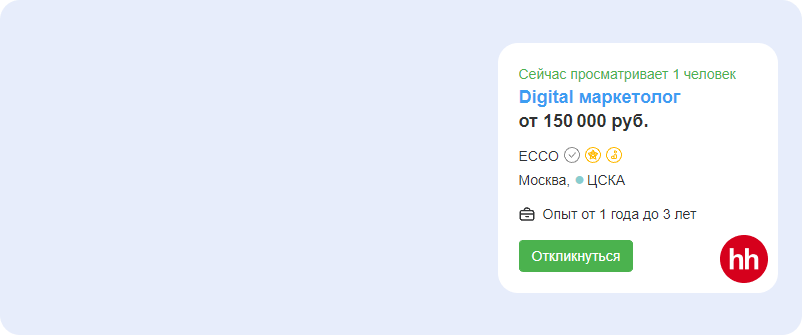

на курсы от GeekBrains до 03 мая

- Программы тестового контроля.

Обнаруживают и предупреждают недостатки/дефекты в работе ПК и обеспечивают надежное функционирование программ. Если говорить о возможных способах, которые могут повысить надежность ПО, то следует обратить внимание на инструменты, выполняющие регулярное автотестирование и проверку системы и средств обеспечения деятельности для выявления и устранения ошибок разработки, проектирования и сопровождения.

- Межсетевые экраны (брандмауэры/файрволы).

Такая технология программного средства защиты информации заключается в том, что между глобальной и локальной сетями генерируют особые промежуточные серверы. Они способны проверять и просеивать весь идущий через них сетевой или транспортный трафик.

Эта технология способствует практически полной нейтрализации опасности несанкционированного внедрения в корпоративные сети, хотя доля риска все же остается. Более продвинутый в этом плане метод – маскарад (masquerading). Он посылает весь поступающий из локальной сети трафик от имени firewall-сервера, превращая, по сути, локальную сеть в невидимку.

ТОП-100 площадок для поиска работы от GeekBrains

ТОП-100 площадок для поиска работы от GeekBrains

20 профессий 2023 года, с доходом от 150 000 рублей

20 профессий 2023 года, с доходом от 150 000 рублей

Чек-лист «Как успешно пройти собеседование»

Чек-лист «Как успешно пройти собеседование»

- Использование рroxy-servers.

При этом методе исходящие и входящие запросы передаются не напрямую между локальной и глобальной сетями, а через прокси, или серверы-посредники. Поэтому не разрешенный доступ из глобальной сети в локальную просто закрыт. В качестве примера можно привести: CoolProxy (проприетарный для Windows), 3proxy (BSD, кроссплатформенный), ICS (проприетарный, Linux).

- Использование VPN (виртуальная частная сеть).

VPN используется для защищенной передачи той информации, которую хотят обезопасить от несанкционированной записи или прослушивания. Например, это такие протоколы, как: PPTP (point-to-point tunneling protocol), IPSec (IP security), L2TPv3 (Layer 2 Tunnelling Protocol version 3).

Помимо того, что вышеперечисленные программные средства – это наиболее популярные методики для защиты данных в ПК и информационных сетях, они еще являются их важной составной частью.

Обучение разработке и применению программных средств защиты информации

Факультет по специальности «Информационная безопасность» от GeekBrains подготавливает профессионалов в данной области. С ростом популярности удаленного формата работы многие компании стали заинтересованы в специалистах, способных обеспечить достойный уровень безопасности IT-инфраструктуры. В середине 2020 года резко вырос спрос (а именно на 65 %) на специалистов по информационной защите данных.

После завершения обучения вам будет доступна работа по специальностям:

- инженер Application Security;

- пентестер;

- профессионал по информационной безопасности;

- специалист по анализу защищённости данных.

Почему вам стоит выбрать нас:

- Живое общение с преподавателями. 70 % вебинаров курса включает в себя блок для дистанционного обсуждения важных вопросов по теме – т. е. обратная связь гарантирована.

- Актуальная программа обучения. Мы держим руку на пульсе и следим за новаторскими разработками в сфере IT, пополняя ими учебный материал.

- Помощь куратора. Вас будут курировать на всем протяжении учебы: помощь в освоении личного кабинета, ответы на организационные и другие вопросы.

- Регулярная практика. Учебный год в Geek University равен году реального опыта для резюме. Вы станете участником команды в соревнованиях по информационной безопасности в формате Capture the flag.

- Помощь на каждом этапе. Менеджеры GeekBrains помогут записаться на курс, разобраться в личном кабинете и решить возможные технические сложности.

- Сообщество GeekBrains. Будет открыт доступ к полезным контактам. Вы сможете найти единомышленников в городе. Также сможете рассказывать о своем опыте в базе знаний GeekBrains. А еще будет возможность посещать закрытые хакатоны, митапы и другие мероприятия онлайн- и офлайн-форматов в качестве слушателей или спикеров.

- Поддержка студента-наставника. Если понадобится помощь в выполнении домашнего задания, то ее окажет наш выпускник или студент, который будет закреплен за вами. Его успешный опыт в выполнении практических работ будет содействовать в учебе каждому.

Читайте также!

При этом учебный курс разработан с таким условием, что для освоения профессиональных навыков не требуется подготовительных курсов – план обучения ориентирован на студентов, не имеющих базовых знаний в этой области. Профессия, чья востребованность продиктована условиями современности, не мечта, а реальность!

43 277

43 277

0

0

Разберем 11 самых важных жизненных вопросов

Разберем 11 самых важных жизненных вопросов