Специалисты, которые нужны каждой крупной компании

Junior, после курса

Middle, опыт от 1 до 3 лет

Senior, с опытом от 3 лет

Источник: Хабр.Карьера

Нейросети — новая норма, и мы поможем к ней адаптироваться

Возможности наших выпускников безграничны

Истории обычных людей, преобразивших свои жизни благодаря обучению ИТ-профессии. Они восхищают нас своей силой и вдохновляют на подобные перемены.

Получите все

нужные навыки

Junior

Специалист по кибербезопасности

Другие названия вашей профессии:

системный администратор, специалист по тестированию на проникновение

Желаемая зарплата

от 80 000₽

Добавите сильные проекты в портфолио

Бесплатная консультация со специалистом

звонок чтению страницы

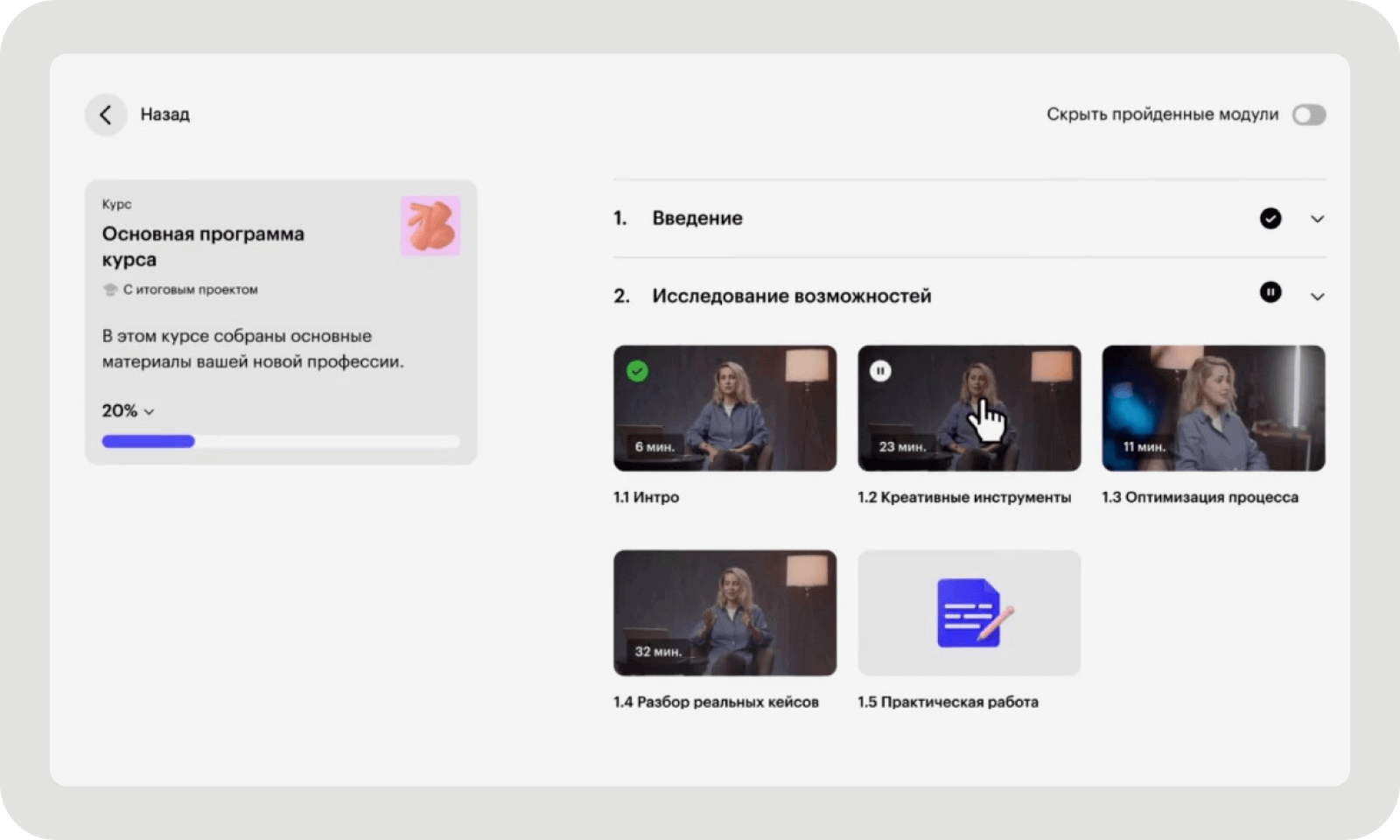

Комбинируем живое обучение и видеоуроки

Разберетесь

с теорией

Научитесь решать задачи на практике

Закрепите знания, работая в группах

С вами будут работать опытные эксперты по кибербезопасности

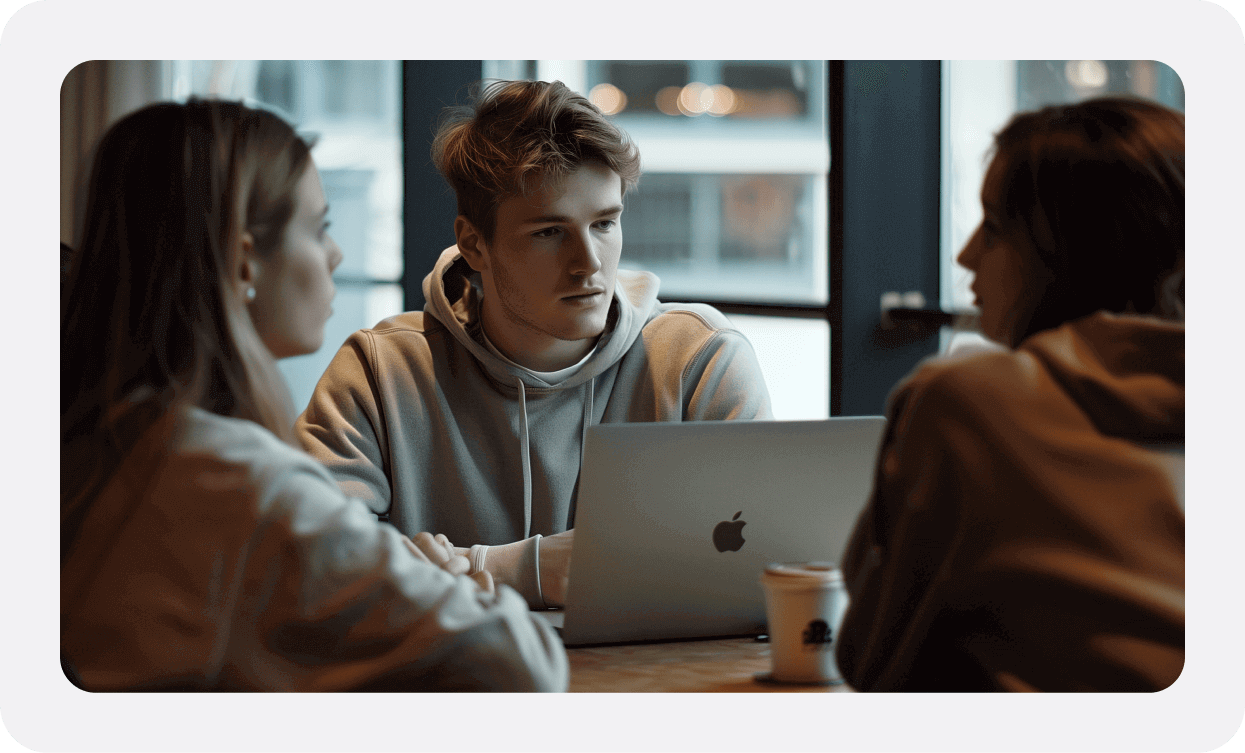

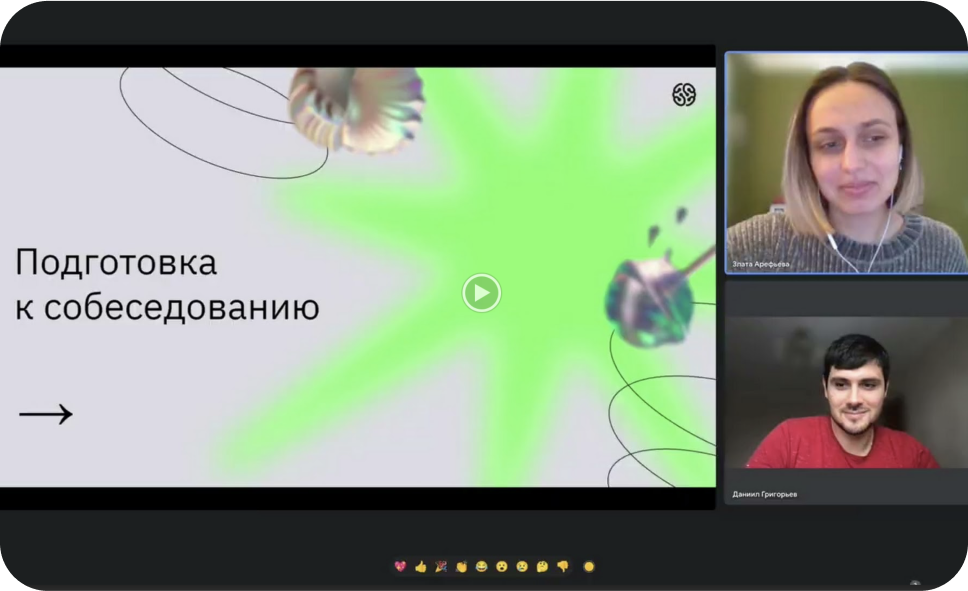

Практикуйтесь еще больше на мероприятиях

На мероприятиях вы сможете поработать с кейсами в прямом эфире и сразу получить обратную связь от экспертов

Цель обучения — ваше трудоустройство

работу с нашей помощью

Программа обучения

- Введение в Linux

- Первая установка Linux

- Структура ОС Linux

- Знакомство с терминалом

- Устройства в Linux

- Диски и файловые системы

- Устройство файловых систем

- Основные операции в Bash-терминале и работа с файлами и каталогами

- Привилегии в Linux

- Управление доступом

- Учетные записи в Linux и групповые политики

- Управление вводом/выводом и конвейерная обработка

- Загрузка ядра Linux

- Управление процессами

- User space

- Управление системой

- Логирование и мониторинг

- Установка и удаление программ

- Механизмы управления безопасностью

- Резервное копирование и восстановление данных

- Строение сети

- Основные протоколы

- Маршрутизация и настройка удаленного доступа

- Файловая система NFS, работа с DNS

- Apache

- Netfilter

- Работоспособность сети

- Инциденты в локальной сети

- Расследование инцидентов

- Мониторинг и алерты

- Хранение паролей и политика доступа

- Управление групповыми политиками доступа

- Службы аудита

- Управление учетными записями

- Цифровые подписи

- Строение реестра и его возможности

- PowerShell

- Доменные службы Active Directory

- Введение в базы данных

- Реляционные базы данных и язык запросов SQL

- Эксплуатация реляционных и документоориентированных баз данных (на примере PostgreSQL и MongoDB)

- Безопасная эксплуатация

- Технологические решения защиты данных

- Введение в Python

- Операторы и выражения

- Условный оператор if, простые программы с условиями

- Цикл while, логические преобразования и бесконечные циклы

- Цикл for: счетчики, работа с range и строками

- Работа с целыми (int) и вещественными (float) числами

- Объявление и вызов функций

- Вложенные циклы и счетчики внутри циклов

- Базовые процессы ИБ

- Принципы организации процессов ИБ

- Роли в операционных процессах и при проектной реализации

- Карта развития специализаций ИБ

- Облачная инфраструктура для выполнения практических работ

- Этичный хакинг

- Введение в OSINT

- Социальная инженерия

- Атаки на сети

- Сетевое сканирование

- Атаки на приложения

- Сбор и взлом учётных данных

- Устройство Active Directory

- Атаки на Active Directory

- Управление уязвимостями

- Подготовка к внедрению решений, постановка задачи

- Развертывание и интеграция решения

- Испытания системы и ее документирование

- Эксплуатация систем

- Инвентаризация инфраструктуры

- Выделение параметров мониторинга

- Источники событий

- Нормализация, корреляция, аналитика

- Playbook (алгоритмы реагирования)

- Визуализация данных и отчеты

- Анализ инцидента и сбор доказательств

- Устранение последствий и недопущение в будущем

- Определение требований информационной безопасности

- Оценка угроз безопасности информации

- Составление перечня контролей по действующим требованиям

- Разработка моделей угроз безопасности информации

- Разработка организационно-распорядительных документов

- Аудит ИБ

- Анализ защищенности

- Cross-site scripting

- SQL-инъекции

- Path traversal и IDOR-атаки

- CSRF-Затаки

- Уязвимости сторонних библиотек

- Статический анализ кода

- Web application firewall для защиты веб-приложений

- Основы модели OSI/ISO

- Сетевые протоколы в модели OSI

- Статическая и динамическая маршрутизация

- Виртуальные частные сети (VPN)

- Безопасность сетей

- FireWall

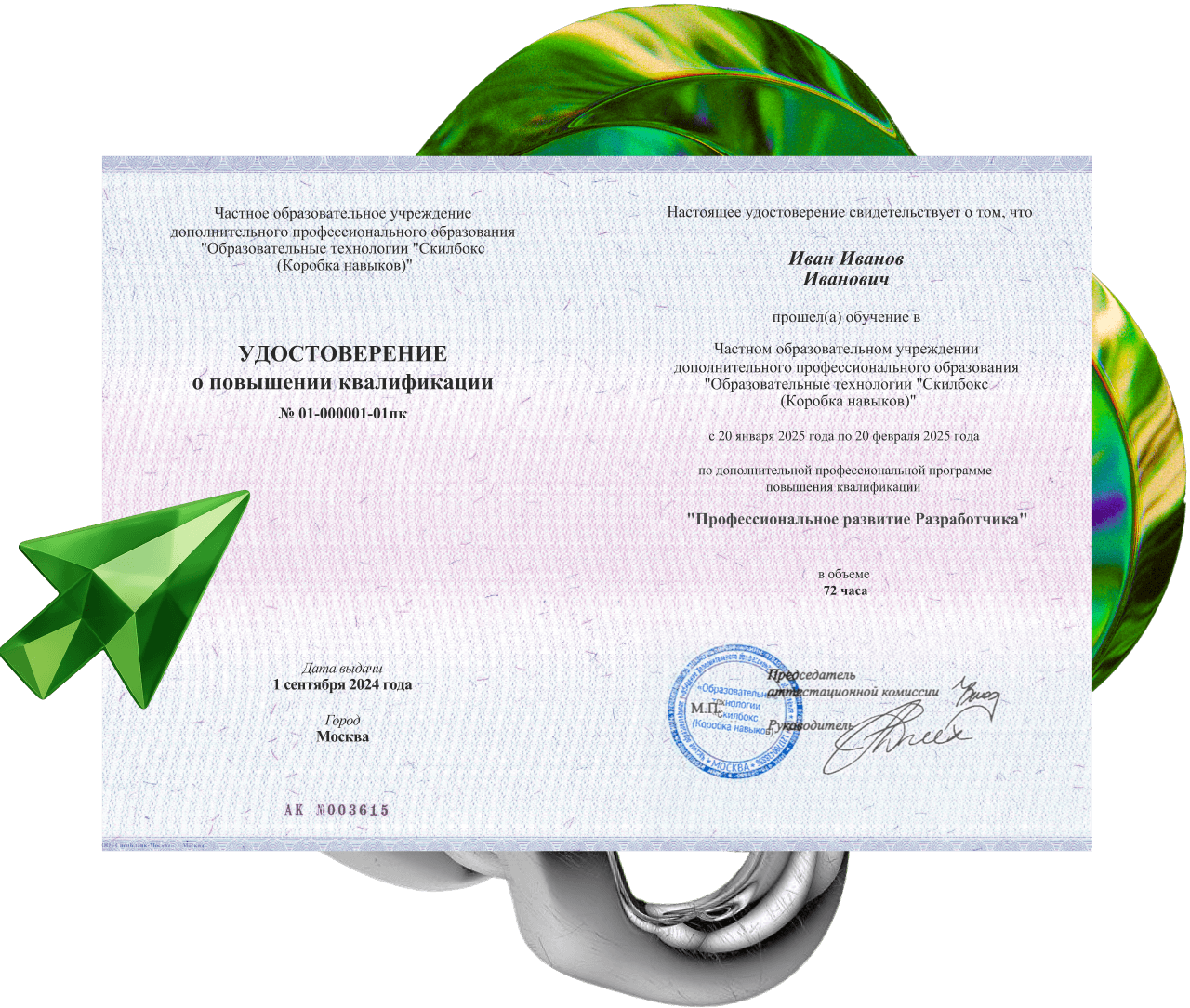

Вы получите сертификат и подтвердите, что стали специалистом по кибербезопасности

вашу квалификацию

Поможем дойти до конца обучения

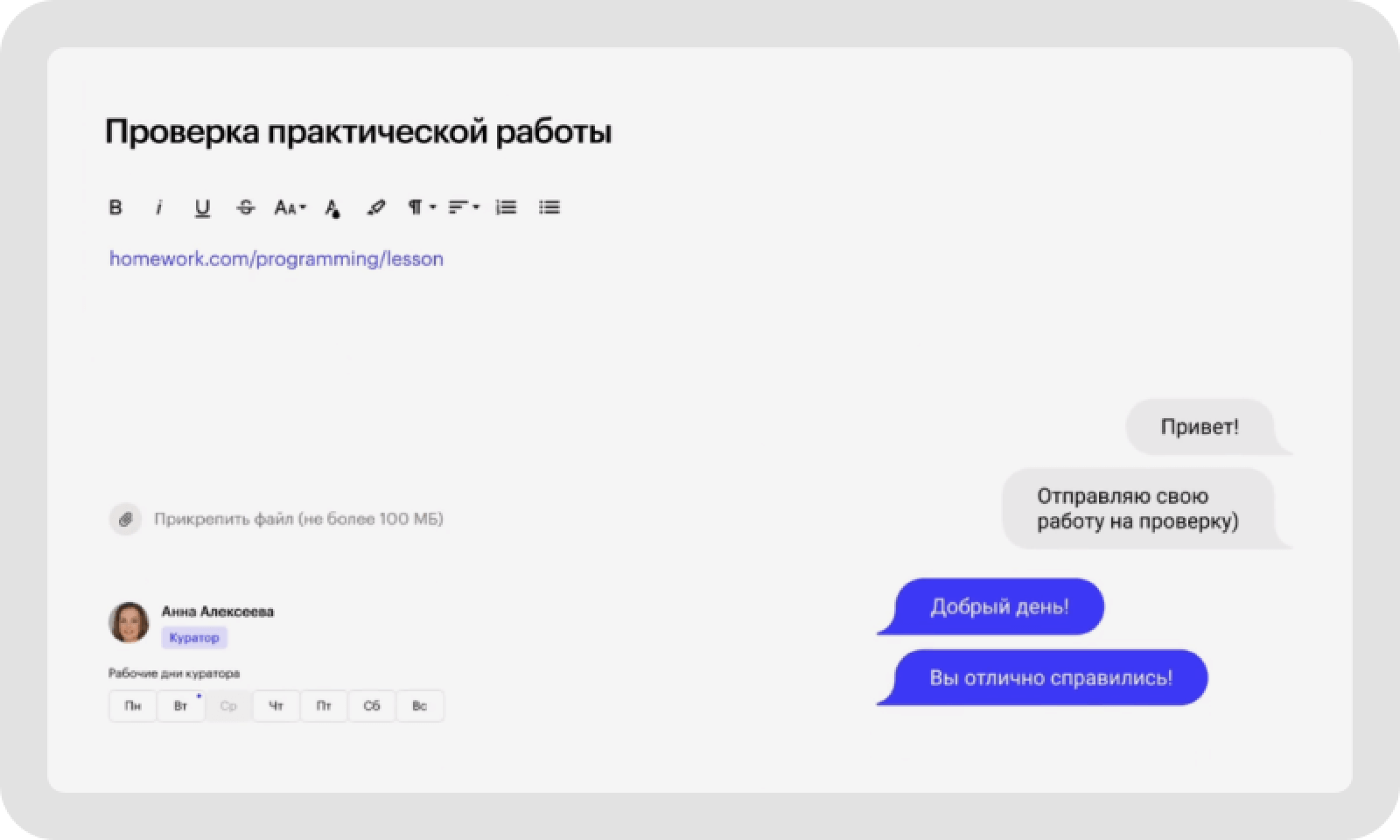

Подробно разбирает домашние задания, помогает сделать их лучше

Помогает в поиске работы: от плана действий до собеседований

Помогает с вопросами по платформе и прохождению курса

Выгодные условия оплаты

без переплаты и скрытых платежей

Без первого взноса

от цены курса

Воспользуйтесь налоговым вычетом

13 лет обучаем специалистов в IT и Digital

Входим в группу компаний VK и дорожим качеством своих курсов

студентов и выпускников за все время

положительных отзывов от студентов на программы и преподавателей

в рейтинге крупнейших компаний в сфере онлайн-образования, по версии Smart Ranking

Часто задаваемые вопросы